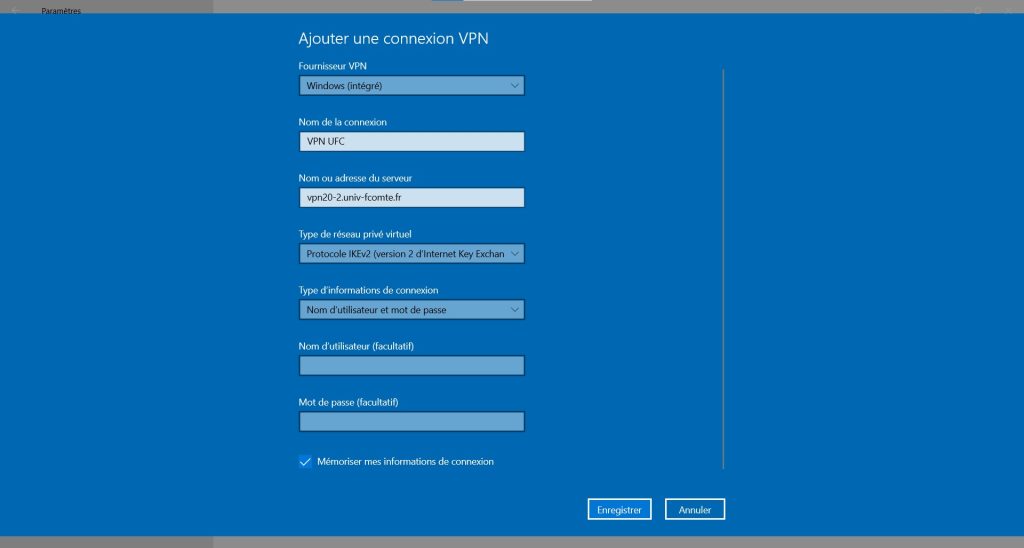

Une erreur de création de l’interface VPN (UFC VPN) et des routes par :

- exécution du script dans une fenêtre CMD ;

- exécution du script dans une fenêtre PowerShell ;

- en tapant les commandes du script à la main dans une fenêtre PowerShell ;

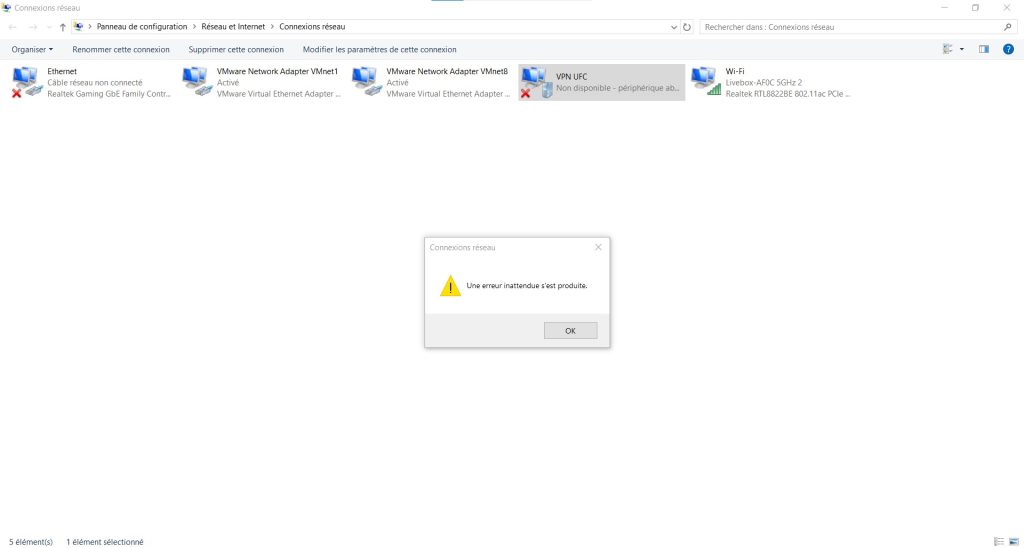

- création manuelle (l’interface semble inaccessible [cf image plus bas]).

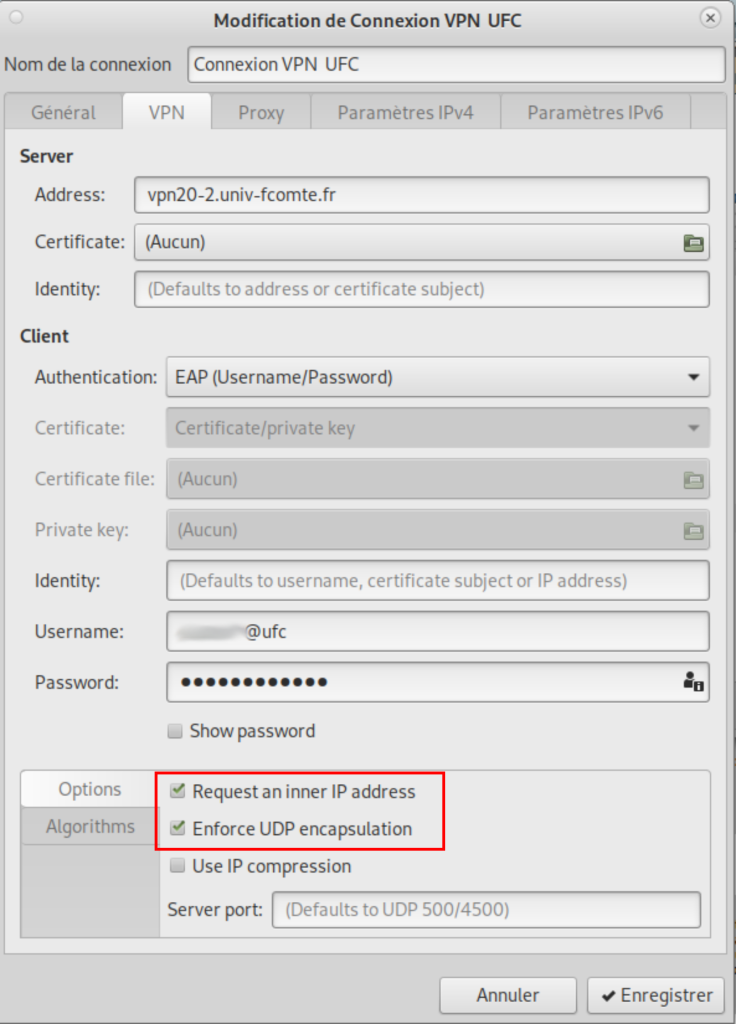

Si la configuration semble Ok (cf image plus bas) :

En fait, il manque le « WAN Miniport (IKEv2) » dans le gestionnaire de périphériques de l’ordinateur.

Le « Windows Driver Kit » devrait permettre d’ajouter le module manquant et à la connexion VPN de pouvoir s’établir.