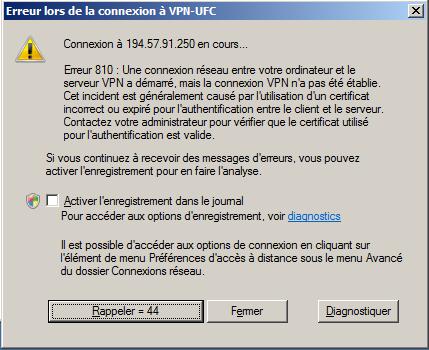

Plusieurs configuration peuvent amener le message « network unavailable » dans SHREW.

1) plusieurs connexions réseaux sont actives au même moment. Il suffit de désactiver celles qui ne sont pas utile.

2) Vous avez un firewall du commerce. Celui ci bloque peut-être la connexion VPN => vérifier s’il ne faut pas le désactiver

3) Vous avez plusieurs Firewall/Anti-Virus. Le cas le plus probable étant d’avoir un Firewall du commerce en plus du Firewall de Microsoft.

Dans ce cas vous pouvez désactiver correctement le FW Microsoft en cliquant sur le menu « démarrer »

– clique droit sur l’onglet « Ordinateur »

– choisir « gérer »

– cliquer sur l’onglet « services »

– choisir « Par feu Windows » et désactiver le service

Rebooter la machine et relancer SHREW